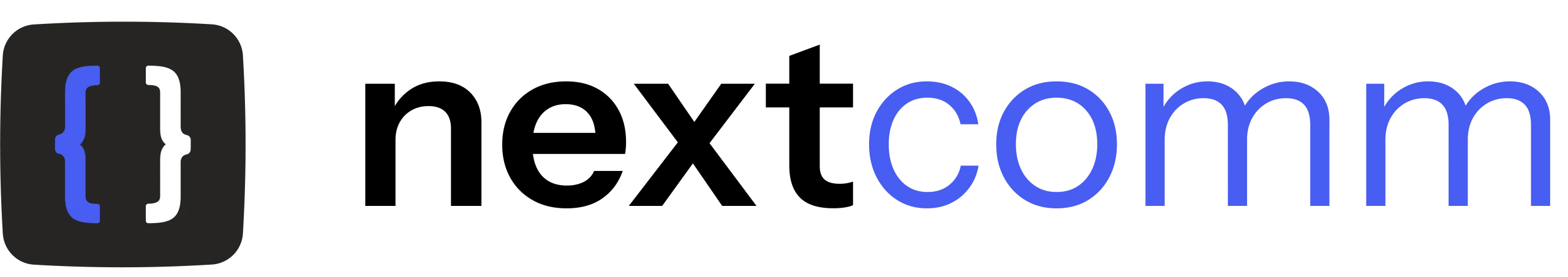

Empresas que operam com dados sensíveis, seja de clientes, colaboradores ou transações comerciais, enfrentam um risco crescente: a escolha inadequada de softwares de comunicação pode criar vulnerabilidades que comprometem não apenas a segurança técnica, mas a conformidade legal e a continuidade do negócio. A adoção de ferramentas de mensageria, videoconferência, e-mail e telefonia sem critérios claros de governança expõe a empresa a vazamentos de dados, perda de controle sobre informações corporativas e violações de regulamentações como a Lei Geral de Proteção de Dados (LGPD).

O problema é que muitas decisões sobre ferramentas de comunicação ainda são tomadas com base em conveniência ou preferência dos usuários, sem envolvimento de TI, segurança ou compliance. Isso cria um cenário de Shadow IT, onde aplicativos pessoais e não autorizados são usados para tratar de assuntos corporativos, gerando buracos de rastreabilidade e responsabilidade. Estima-se que o Shadow IT representa entre 30% e 40% dos gastos de TI em grandes empresas, muitas vezes oculto em despesas não formalizadas.

Criptografia como requisito básico, não diferencial

A criptografia é o primeiro critério técnico que qualquer software deve atender. No entanto, nem toda proteção é igual. A criptografia de ponta a ponta (E2EE) garante que apenas os participantes acessem o conteúdo. Por outro lado, muitos serviços oferecem apenas proteção em trânsito, deixando os dados acessíveis ao provedor no servidor.

Portanto, essa diferença é crítica para a continuidade do negócio. Se o provedor for invadido, o conteúdo das comunicações pode ser exposto. Softwares corporativos devem adotar camadas robustas de segurança, garantindo a proteção sem comprometer a rastreabilidade necessária para auditorias.

Governança sobre dados e histórico

Outro ponto essencial é a capacidade da empresa de gerenciar o histórico de comunicações. Ferramentas pessoais criam falta de rastreabilidade e perda de propriedade sobre as informações. Por exemplo, se um colaborador usa o WhatsApp pessoal para negociar, o histórico sai com ele ao deixar a empresa.

Dessa maneira, softwares adequados oferecem retenção centralizada de dados. Isso permite que a empresa mantenha backups e responda prontamente a requisições legais. Além disso, a rastreabilidade é vital para a conformidade com a LGPD, que exige provas sobre como os dados foram processados.

Controle de acesso e autenticação

A segurança não depende apenas da criptografia, mas de quem acessa o sistema. Certamente, ferramentas corporativas devem oferecer controle granular de permissões. A autenticação multifator (MFA) é uma camada crítica, pois reduz drasticamente o risco de acesso não autorizado por phishing.

Do mesmo modo, a empresa precisa de visibilidade total sobre as ações no sistema. Logs de auditoria são essenciais para investigações e para demonstrar conformidade regulatória. Nesse contexto, ferramentas integradas evitam pontos cegos na infraestrutura de segurança corporativa.

Integração com infraestrutura corporativa

Ferramentas de comunicação não devem operar de forma isolada. Elas precisam se integrar à infraestrutura de segurança corporativa, incluindo firewalls, sistemas de prevenção de intrusão, soluções de DLP (Data Loss Prevention) e plataformas de gestão de identidade.

Quando uma ferramenta de comunicação não se integra ao ecossistema de TI da empresa, ela cria um ponto cego. A equipe de segurança não consegue monitorar ameaças, aplicar políticas de proteção de dados ou responder a incidentes de forma coordenada. Isso é especialmente crítico em empresas que operam em setores regulados, como financeiro, saúde ou jurídico, onde a conformidade depende da capacidade de rastrear e proteger cada ponto de comunicação.

A integração também permite a aplicação de políticas de DLP, que evitam que informações sensíveis sejam compartilhadas de forma inadequada. Por exemplo, um sistema integrado pode bloquear automaticamente o envio de um arquivo contendo números de cartão de crédito ou CPFs via chat externo, protegendo a empresa de vazamentos acidentais ou intencionais.

Continuidade e resiliência operacional

A escolha de um software também deve focar na alta disponibilidade do serviço. Afinal, uma falha técnica em sistemas sem redundância pode paralisar vendas e operações críticas. Soluções em nuvem garantem que a comunicação continue funcionando mesmo em situações de contingência.

A Nextcomm oferece soluções que integram segurança e governança desde a base. Dessa forma, garantimos que a comunicação da sua empresa seja eficiente, protegida e totalmente auditável. Finalmente, a conformidade com a LGPD torna-se nativa, permitindo que o negócio opere com total tranquilidade

Serviço

Nextcomm – criamos soluções de comunicação que transformam a maneira como as empresas se conectam e interagem.

Instagram: @nextcommoficial

Telefone: 0800-765-1558

E-mail: contato@nextcomm.com.br